En ny typ av man-i-mitt-attacken har upptäckts i naturen och riktar sig till Apples Mac. Döpt OSX / DOK, det förlitar sig på en ny stam av macOS malware som utnyttjar ett falskt säkerhetscertifikat för att kringgå Apples Gatekeeper-skydd. Populära antivirusprogram kan för närvarande inte upptäcka OSX / DOK.

Hacker News och forskningen på CheckPoint förklarar att skadlig programvara påverkar alla versioner av macOS genom att använda ett giltigt utvecklarcertifikat undertecknat av Apple. Här är vad OSX / DOK gör, hur det fungerar, hur du säger om du är påverkad och vad du kan göra för att skydda dig själv och undvika sådana attacker i framtiden.

Vad är OSX / DOK?

OSX / DOK är en ny typ av skadlig programvara som distribueras via en e-postfiskningskampanj.

Det har utformats för att specifikt rikta in sig på Mac-ägare. OSX / DOK påverkar alla macOS-versioner och kan undvika upptäckt av de flesta antivirusprogram. Det är signerat med ett giltigt utvecklarcertifikat som är autentiserat av Apple, vilket innebär att det undviker upptäckt med macOS: s säkerhetsfunktion Gatekeeper.

Hur infekterar OSX / DOK din Mac?

Den skadliga paketet finns i ett .ZIP-arkiv med namnet "Dokument.zip."

När den har körts kopierar skadlig programvaran först sig till din Mac / användare / delad / mapp innan den körs från den platsen. Därefter fortsätter det att installera ett nytt rotcertifikat som låter det fånga din trafik med en man-i-mitt-attack. För att säkerställa att skadlig programvara slutför att installera sin nyttolast innan en omstart lägger den till sig som macOS-inloggningsobjekt med namnet “AppStore”.

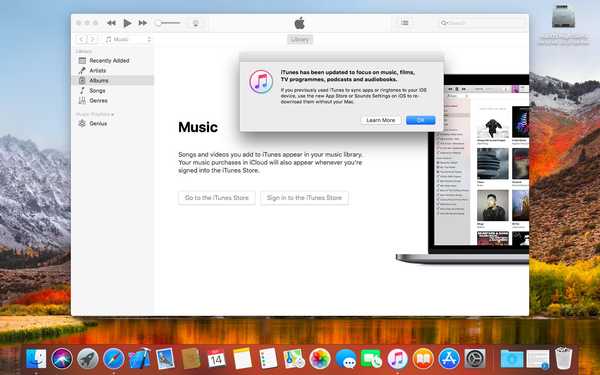

Därefter hälsas användaren med ett ihållande fönster utformat för att se ut som en giltig macOS-varning, som du ser på skärmdumpen nedan. Fönstret informerar användaren om en påstådd säkerhetsproblem i sin Mac som kräver en uppdatering. Meddelandet hindrar användaren från att göra någonting på sin dator tills de accepterar falska uppdateringsprompt.

Om du klickar på knappen Uppdatera alla visas en ny fråga om ditt lösenord.

När lösenordet har tillhandahållits, får skadlig kod administratörsbehörighet på din Mac.

Med hjälp av dessa privilegier installerar det kommandoradsverktyg som tillåter anslutning till den mörka webben. Den ändrar sedan dina nätverksinställningar för att omdirigera alla utgående anslutningar via en skadlig proxyserver som låter angriparen lyssna på dina kommunikationer.

Vissa phishing-meddelanden som används för att sprida skadlig programvara verkar främst riktas mot användare i Tyskland, men det betyder inte att endast europeiska användare är i riskzonen. För vad det är värt stöder skadlig kodkod meddelanden på både tyska och engelska.

Vilken skada gör OSX / DOK?

OSX / Dok omdirigerar din trafik via en skadlig proxyserver, vilket ger obehagliga användare tillgång till all din kommunikation, inklusive den som är krypterad av SSL. Eftersom det installerar ett komprometterat rotcertifikat på systemet, kan angriparen föröka sig varje webbplats för att lura användare att tillhandahålla sina lösenord för bankappar och populära onlinetjänster.

Hur man vet om du är drabbad?

Om du nyligen har öppnat en ZIP-fil i ett e-postmeddelande som du inte förväntade dig och nu ser misstänkta anvisningar som ber om ditt Mac-lösenord kan ditt system ha infekterats med OS X / DOK. Eftersom skadlig programvara omdirigerar din nätverkstrafik till en falsk proxyserver, bör du våga dig in Systeminställningar → Nätverk.

Därifrån väljer du din aktiva nätverksanslutning i den vänstra kolumnen (som Wi-Fi, Ethernet osv.) Och klicka sedan på Avancerad knapp. Klicka nu på Ombud flik.

Om Automatisk proxykonfiguration har aktiverats i den vänstra kolumnen och fältet under rubriken Proxy-konfigurationsfil pekar på URL: n som börjar med “127.0.0.1:5555”, skadlig kod skickar redan all din trafik genom en skurk proxyserver.

Ta bara bort den här posten för att förhindra trafik dirigering.

Malware installerar två LaunchAgents som börjar med systemstart:

- / Användare / DIN USERNAME / Library / LaunchAgents / com.apple.Safari.proxy.plist

- / Användare / DITT ANVÄNDARNAMN / Bibliotek / LaunchAgents / com.apple.Safari.pac.plist

Om du hittar dessa filer på ovanstående platser, ta bort dem omedelbart.

Slutligen, kontrollera om det finns ett felaktigt säkert certifikat med namnet “COMODO RSA Extended Validation Secure Server CA 2” i avsnittet System i appen Keychain Access i din / Applications / Utilities / folder.

Om certifikatet är installerat på din Mac, ta bort det.

Hur du skyddar dig själv?

OSX / DOK är den första storskaliga skadlig programvaran som riktar sig till Mac-användare via en koordinerad e-postfiskningskampanj.

Den första attacken beror på att användaren öppnar en skadlig bilaga i ett e-postmeddelande. Öppna inte misstänkta bilagor, särskilt om den bifogade filen heter "Dokument.ZIP". Se upp för phishing-meddelanden som innehåller animerade GIF-skivor eller de som avser antagna inkonsekvenser i dina skattedeklarationer.

Kontrollera alltid rubrikerna för att bekräfta avsändarens giltighet.

Om skadlig kodfilen har hittat sin väg på ditt system ska du inte interagera med och misstänkta anvisningar som låtsas vara giltiga macOS-dialogrutor, särskilt om de ber om ditt root-lösenord utan någon uppenbar anledning. Apple lägger aldrig upp varningsmeddelanden om din Mac kräver en programuppdatering. Alla MacOS-programvaruuppdateringar distribueras enbart via Mac App Store.

Om du använder en antivirusapp ska du uppdatera sin signaturdatabas manuellt.

I skrivande stund har ingen antivirusförsäljare uppdaterat sin signaturdatabas med DOK OS X skadlig programvara, men det kommer att ändras snart. Det här problemet med skadlig kod kommer att lösas fullt så snart Apple återkallar det falska säkerhetscertifikatet som dess författare har missbrukat för att kringgå säkerhetsfunktionen Gatekeeper.

Källa: The Hacker News, CheckPoint